L'OSINT démontre que nos données sont librement et facilement accessibles

Dans un précédent article, nous vous présentions l'investigation en source ouverte OSINT. Dans ce nouvel article, nous allons vous montrer la force de l’OSINT, et plus spécifiquement la branche dédiée à l'analyse des médias sociaux SOCMINT, et comment on peut récupérer des données librement accessibles en ligne. L’objectif de notre démarche est de vous sensibiliser aux traces que vous laissez en ligne volontairement ou non. En effet, si vous êtes présent·e sur un réseau social, vous avez renseigné des informations personnelles au moment de la création de votre compte. Selon le degré de confidentialité que vous avez ensuite défini, certaines données peuvent être récupérées relativement facilement. La plupart des services en ligne peuvent être comparés à des annuaires téléphoniques. A l’aide du bottin qui regroupe toutes les coordonnées téléphoniques, on peut retrouver des données facilement.

Cet article est à but pédagogique et vise à sensibiliser aux risques de hameçonnage, doxxing et d’exploitation non consentie de nos données personnelles. Les tests ont été réalisés à partir d’un ordinateur équipé du système d’exploitation Ubuntu.

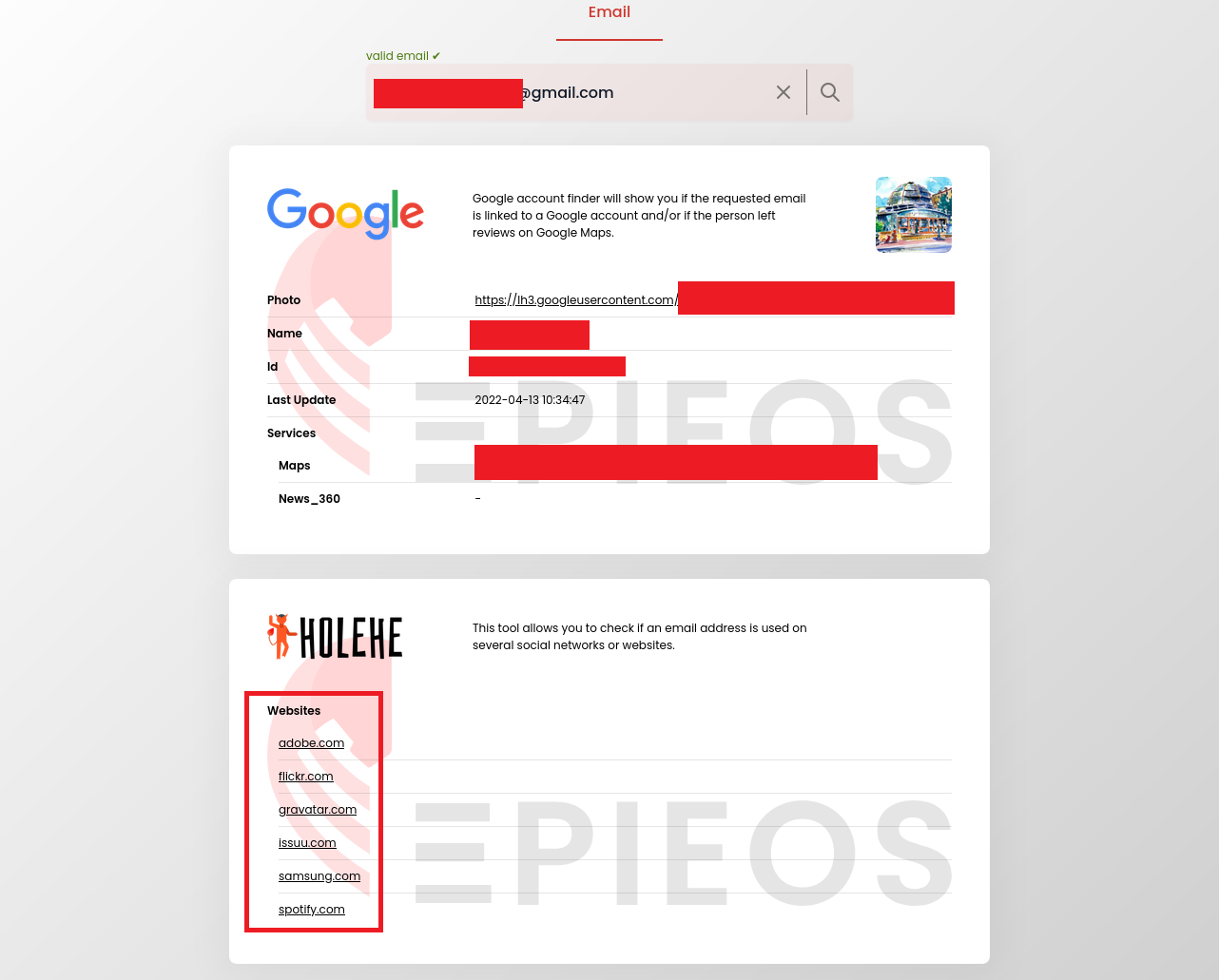

Epieos, retrouver des informations à partir d’une adresse mail

Le service en ligne Epieos est simple d’utilisation mais particulièrement efficace. Il permet de retrouver des informations associées à une adresse email. Grâce aux API, il interroge d’autres bases de données de services en ligne pour vérifier si l’adresse mail est associée à un compte. D’une part, cela permet de connaître vos activités en ligne, les résultats peuvent montrer que votre adresse mail a été utilisée pour vous créer un compte sur telle plateforme de streaming, d’un fabricant, d’un service de stockage… D’autre part, ce service peut être une mine d’or pour des personnes malveillantes qui voudraient vous hameçonner ou tenter de pirater votre boîte mail. De nos jours, les cyberattaques reposent de plus en plus sur l'ingénierie sociale. L'assaillant recueille des informations sur sa cible pour tenter de maximiser ses chances de le tromper avec une stratégie qui intègre des informations réelles sur la victime. Démonstration.

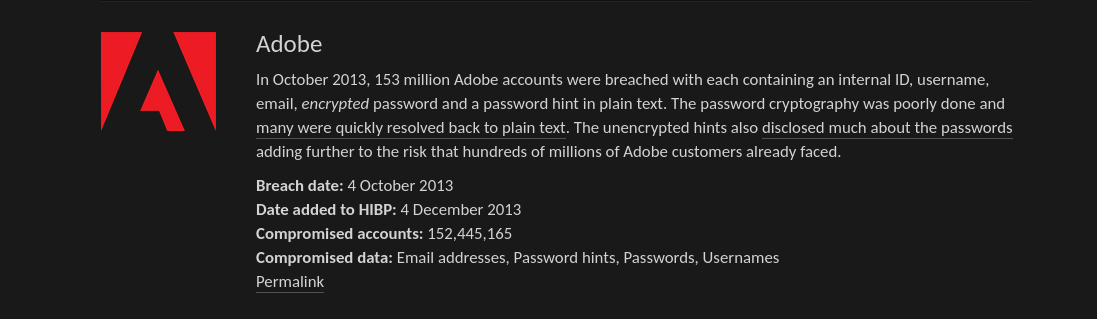

Epieos indique que votre boîte mail a été utilisée pour créer un compte sur le site adobe.com. L’assaillant peut vérifier si ce site n’a pas fait l’objet d’une fuite de données (leak) sur le site Have I been powned. Manque de chance, Adobe a été victime d’un leak il y a plusieurs années.

En fouillant sur quelques forums où s’échangent des bases de données qui ont fuité, l’assaillant pourra retrouver dans ces bases de données, une liste de mots de passe et d’adresses email. Par mégarde, si le mot de passe de votre compte Adobe est le même que le mot de passe d’accès à votre boîte mails, l’assaillant pourra s’introduire sans difficultés. C’est la raison pour laquelle il ne faut pas utiliser deux fois le même mot de passe.

Whatsmyname

Ce service permet de rechercher les services utilisés à partir d’un pseudonyme. Il interroge près de 400 services en ligne et compare la présence du pseudo recherché. Si votre pseudo est courant, les résultats peuvent produire des faux positifs et afficher des comptes appartenant à d’autres personnes utilisant le même pseudo que vous. Bien que ce service s’appuie sur la recherche de pseudonymes, en croisant les différents résultats que Whatsmyname indexe, il est possible de recouper l’identité d'une personne. En effet, en interrogeant les services, certaines informations comme le nom, le prénom ou le mail peuvent remonter.

![]()

Dans la capture d'écran ci-dessus, Whatsmyname nous indique que le pseudo que nous avons utilisé dans le cadre de notre test est présent sur le service Gravatar. La requête nous affiche des données au format JSON. On peut retrouver le profil de la personne sur Gravatar mais aussi son nom de famille, son prénom, son mail, son identifiant Facebook (si la personne dispose d'un compte sur ce réseau social).

C’est l’occasion de rappeler que le pseudonymat est à distinguer de l’anonymat et qu’il est possible de remonter à l’identité d’une personne en ligne contrairement à ce qu’on peut entendre régulièrement. Le second intérêt de Whatsmyname est qu’il permet de déduire vos goûts, vos centres d’intérêts et même votre orientation sexuelle. Si une requête fait remonter la présence de votre pseudo sur le service Tinder, Grindr ou un site de rencontres extraconjugales, on peut en déduire votre orientation sexuelle. Pour rappel, les informations relatives à la vie ou l'orientation sexuelle sont des données dites sensibles et bénéficient d'une protection particulière.

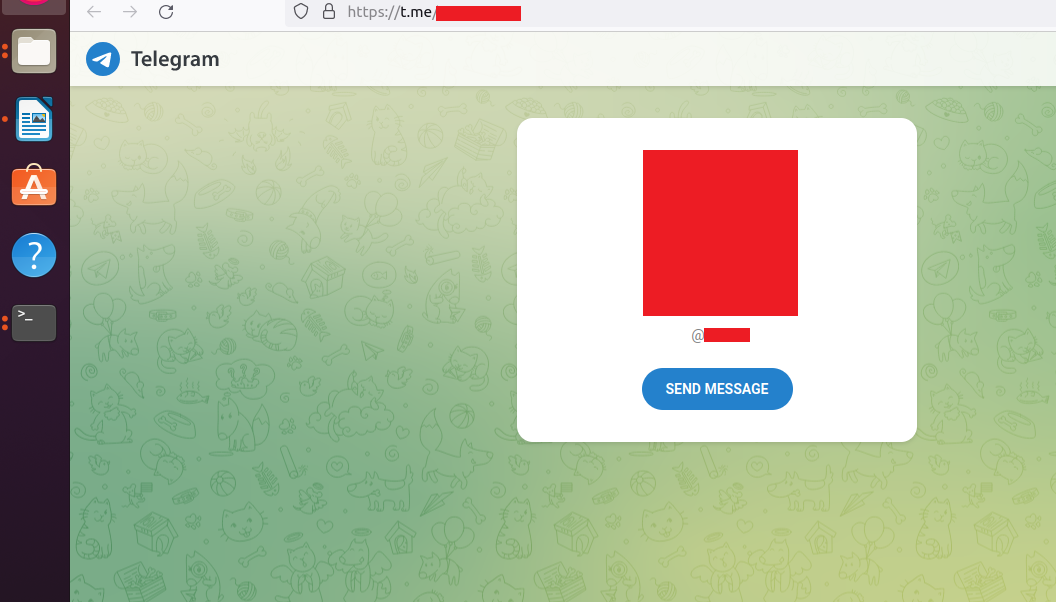

Un autre risque peut se traduire par une forme de stalking ou de harcèlement. En effet, dans notre test, Whatsmyname a fait remonter la présence de notre cible sur la messagerie instantanée Telegram. On pourrait potentiellement envoyer des messages à la personne.

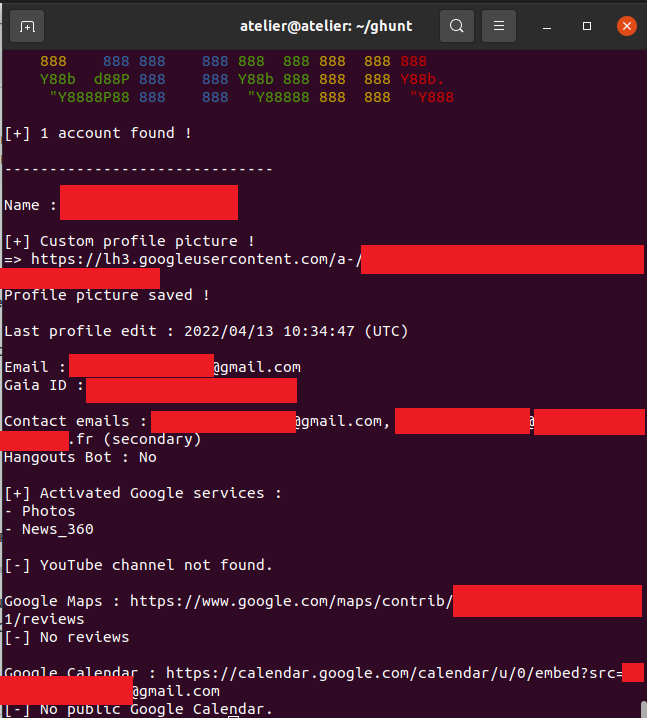

Ghunt

Jusqu'à présent, les services que nous avons utilisés sont accessibles en ligne via un navigateur. Ils sont très simples d'utilisation. L'outil que nous vous présentons ci-dessous est à installer sur sa machine. Il suffit d'installer le logiciel depuis un dépôt Github.

Ghunt est un outil dédié à l’OSINT qui permet de récupérer des informations sur des comptes Gmail comme :

- le nom ou le pseudo du compte ;

- la photo de profil ;

- la dernière modification du compte (permet de savoir s’il est encore actif) ;

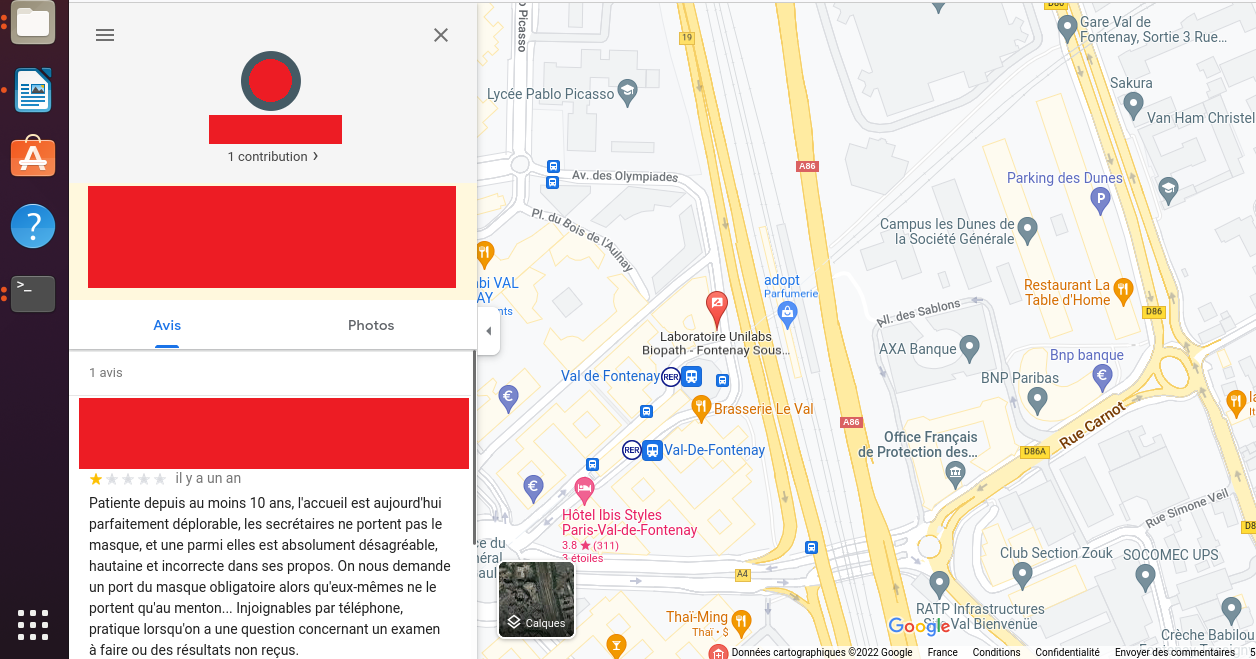

- les contributions à Google Maps (Dans notre exemple, cela fait remonter des informations qui indiquent une problématique de santé).

- les services Google associés (YouTube, Photos, News…) ;

- le mail de récupération ;

- le calendrier (si lecture publique activée).

Afin de limiter l’exposition de vos données personnelles, nous vous invitons à renforcer la sécurité de votre compte Google en vous rendant sur cette page https://myaccount.google.com/security-checkup/

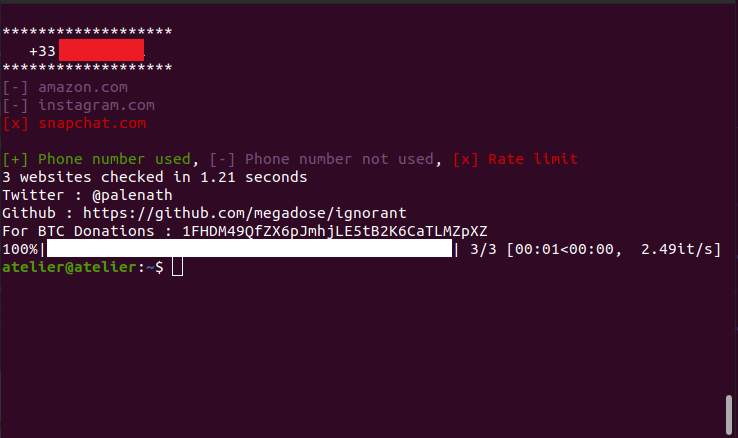

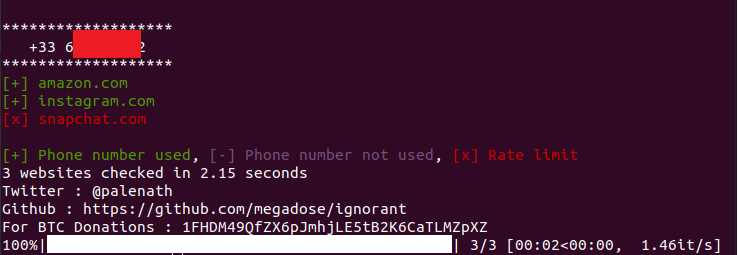

Etes-vous inscrit sur Instagram, Amazon ou Snapchat ?

Pour s’inscrire à des services en ligne, il faut parfois saisir un numéro de téléphone. Avec Ignorant, on peut savoir si un téléphone est utilisé sur un de ces trois services.

Le conseil que nous vous donnons est de penser à supprimer votre compte d’un service quand vous ne vous en servez plus. Cela ça évitera de laisser votre numéro traîner et être récupéré y compris pour vous solliciter pour du démarchage téléphonique. Vous pouvez également compartimenter vos usages en utilisant différentes adresses mails en fonction des services que vous utilisez (administratif, professionnel, personnel, divertissement...). Enfin, prenez le temps de vérifier les paramètres de confidentialité de chaque service que vous utilisez pour les configurer en fonction de ce que vous souhaitez rendre accessible ou ce que vous souhaitez préserver.

Dans un prochain article consacré à l'OSINT, nous vous montrerons comment on peut déterminer l'heure et le lieu de prise de vue d'une photographie grâce aux méthodes et outils de l'investigation en sources ouvertes.